Használati esetek

Incidensek jelzése és kezelése az automatikusan készülő jelentésekkel

A minden hétfőn elkészülő heti logelemzési jelentés rendszeres átvizsgálásával képet kapunk a rendszereink és szervezetünk normális működéséről, így ha attól eltérnek a jelentésben található grafikonokon látható információk, akkor már gyanakodhatunk, hogy valamilyen a anomália történt, melyet ki kell vizsgálni.

például:

Adott egy nagy szervezet, mely számos pályázatot, beszerzést ír ki. A szervezet vezetőinek gyanússá válik, hogy bizonyos vállalkozók túl gyorsan és nagyon precízen a kiírásokban nem szereplő feltételekre is ügyelve adják be az ajánlataikat. Feltételezhetően valamilyen fajta adatszivárgás történik, melynek beazonosítása komoly nehézségekbe ütközik, nem tudták bizonyítani a sejtésüket. Szerencsére ekkor már üzemelt náluk a SeConical és az előző heti jelentések áttanulmányozása után észrevettek bizonyos gyanús felhasználókkal kapcsolatos adminisztrátorok által végzett tevékenységeket.

A táblázatokat tanulmányozva látták, hogy az adminisztrátorok létrehoztak egy új felhasználót, akit előléptettek adminisztrátorrá.

Egy mélyebb, a logelemző motorban végzett átvizsgálás után kiderült az is, hogy a felhasználó létrehozását ki végezte, egy létező admin hajtotta végre. Valamint azt is kinyomoztuk, hogy a Remote Control Users nevű biztonsági csoportba került hozzáadásra a létrehozott felhasználó. Ezáltal hozzáfért érzékeny adatokat tartalmazó hálózati megosztásokhoz, melyeken a pályázati anyagokat tárolták. A fentiek alapján sikerült beazonosítani a rosszindulatú rendszergazdát és a bizonyítékok alapján a számonkérés és fegyelmi eljárás is sikeresen megtörtént.

Ez a példa jól mutatja, hogy a SeConical automatikus heti jelentéseiben láthatóak a problémát okozó események, melyek értelmezéséhez nem kell speciális szaktudás, csak az összefüggéseket kell tudni értelmezni. Ezután a célzott mély vizsgálat, azaz Forensic ugyancsak elvégezhető a SeConicalban, azonban ahhoz már speciális logelemző szaktudás szükséges.

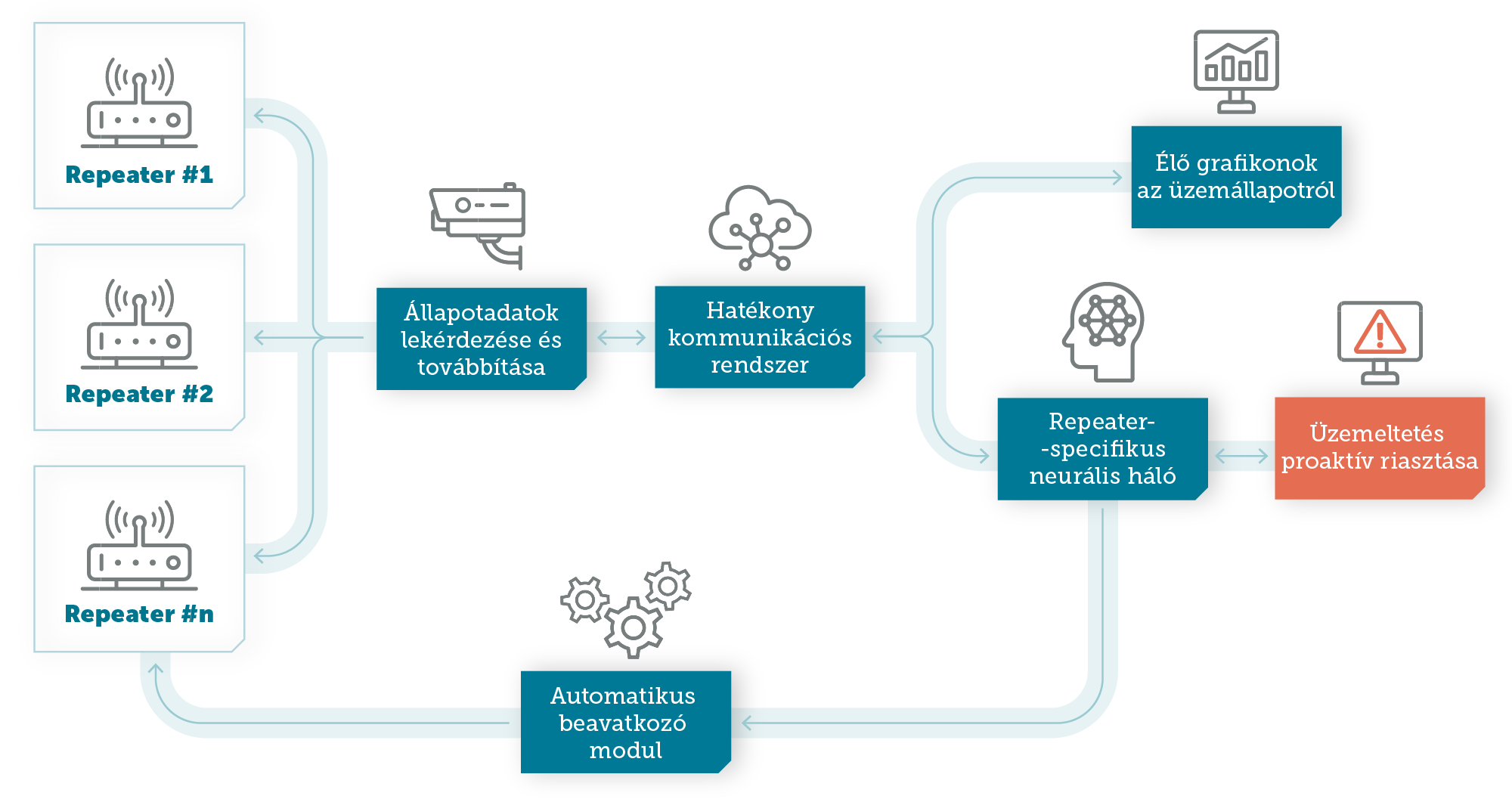

Valós-idejű riasztások a mesterséges intelligenciával támogatott monitoring modulból

A valós-idejű riasztó képesség a heti jelentések utólagos vizsgálatát egészíti ki, ezáltal az üzemeltetés azonnal megkapja a jelzést, ha egy megfigyelt paraméter, vagy viselkedési minta a megszokottól eltérő értéket vesz fel. Ennek köszönhetően a lehető leghamarabb el tudják kezdeni a probléma okainak feltárását és azok megszüntetését, így a keletkezett üzleti kár mértéke és a folyamat kiesése is minimálisra csökken.

például:

Egy partnerünknél kialakítottunk egy WiFi mesh hálózat teljesítményét figyelő rendszert. Első lépésként a neurális hálónak meg kellett tanulnia, hogy mi az üzemszerű működés, majd ezután már figyelte például a válaszidőket és csatlakozó ügyfelek számát. Ezzel a konkrét rendszerrel egy access point gyengélkedését sikerült is detektálni, amikor még csak némileg növekedtek a válaszidők és időnként eldobálta a kapcsolatot. Ezáltal időben jelezte a SeConical a problémát és az új eszköz már addigra meg is érkezett, mire az access point már kezdett valóban gyengén teljesíteni.

IT üzemeltetés támogatás a problémás esetek és folyamatok jelzésével

A SeConical használata közben nem csak a már bekövetkezett incidensekre derül fény, hanem már azok bekövetkezése előtt a rossz irányba mutató folyamatok észlelésére is lehetősége van az üzemeltetésnek. Ezáltal növelve a rendszerek működés folytonosságát és támogatva a üzleti területek értékteremtését.

Törvényi megfelelés támogatása – Ibtv. és Lrtv. követelményeinek teljesítése

Az Ibtv-ben és ezáltal az Lrtv-ben is a 3-as biztonsági osztályú és afeletti rendszerek esetében már számos naplóelemzési követelmény került meghatározásra. A SeConical automatizált működését, funkcióit és automatikusan előálló jelentéseit úgy alakítottuk ki, hogy ezeket teljesítse.

A rendszer használatával a szervezet az alábbi Ibtv. kontrollpontoknak történő megfelelést biztosítja:

3.3.12.3. Naplóbejegyzések tartalma

- 3.12.3.1. Az elektronikus információs rendszer a naplóbejegyzésekben gyűjtsön be elegendő információt ahhoz, hogy ki lehessen mutatni, hogy milyen események történtek, miből származtak ezek az események, és mi volt ezen események kimenetele.

- 3.12.3.2. Kiegészítő információk

- Az elektronikus információs rendszer a naplóbejegyzésekben további, az érintett szervezet által meghatározott kiegészítő, részletesebb információkat is rögzít.

- 3.12.3.3. Központi kezelés

- Az elektronikus információs rendszer biztosítja a meghatározott rendszerelemek által generált naplóbejegyzések tartalmának központi kezelését és konfigurálását.

3.3.12.4. Napló tárkapacitás

- Az érintett szervezet a naplózásra elegendő méretű tárkapacitást biztosít, a biztonsági osztályba sorolásból következő naplózási funkciók figyelembevételével.

3.3.12.5. Naplózási hiba kezelése

- 3.12.5.1. Az elektronikus információs rendszer:

- 3.12.5.1.1. naplózási hiba esetén riasztást küld a meghatározott személyeknek vagy szerepköröknek;

- 3.12.5.1.2. elvégzi a meghatározott végrehajtandó tevékenységeket, így például a rendszer leállítását, a legrégebbi naplóbejegyzések felülírását, a naplózási folyamat leállítását.

- 3.12.5.2. Naplózási tárhely ellenőrzés

- Az elektronikus információs rendszer figyelmezteti a meghatározott személyeket, szerepköröket és helyszíneket, ha a lefoglalt naplózási tárhely eléri a beállított maximális naplózási tárhely előre meghatározott részét.

- 3.12.5.3. Valósidejű riasztás

- Az elektronikus információs rendszer riasztást küld, ha a meghatározott, valós idejű riasztást igénylő hibaesemények listája szerint valamely esemény megtörténik.

3.3.12.6. Naplóvizsgálat és jelentéskészítés

- 3.12.6.1. Az érintett szervezet:

- 3.12.6.1.1. rendszeresen felülvizsgálja és elemzi a naplóbejegyzéseket nem megfelelő vagy szokatlan működésre utaló jelek keresése céljából;

- 3.12.6.1.2. jelenti ezeket a meghatározott személyeknek vagy szerepköröknek.

- 3.12.6.2. Folyamatba illesztés

- Az érintett szervezet automatikus mechanizmusokat használ a naplóbejegyzések vizsgálatának, elemzésének és jelentésének átfogó folyamattá integrálására, amely a veszélyes vagy tiltott tevékenységekre és történésekre reagál.

3.3.12.7. Naplócsökkentés és jelentéskészítés

- 3.12.7.1. Az elektronikus információs rendszer:

- 3.12.7.1.1. lehetőséget biztosít naplócsökkentésre és jelentés készítésére, amely támogatja az igény esetén végzendő naplóáttekintési, naplóvizsgálati és jelentéskészítési követelményeket és a biztonsági eseményeket követő tényfeltáró vizsgálatait;

- 3.12.7.1.2. nem változtathatja meg a naplóbejegyzések eredeti tartalmát és időrendjét.

- 3.12.7.2. Automatikus feldolgozás

- Az elektronikus információs rendszer biztosítja, hogy a fontos naplóbejegyzéseket automatikusan fel lehessen dolgozni.

3.3.12.8. Időbélyegek

- 3.12.8.1. Az elektronikus információs rendszer:

- 3.12.8.1.1. belső rendszerórákat használ a naplóbejegyzések időbélyegeinek előállításához;

- 3.12.8.1.2. időbélyegeket rögzít a naplóbejegyzésekben a koordinált világidőhöz – úgynevezett UTC – vagy a Greenwichi középidőhöz – úgynevezett GMT – rendelhető módon, megfelelve az érintett szervezet által meghatározott időmérési pontosságnak.

3.3.12.9. A naplóinformációk védelme

- 3.12.9.1. Az elektronikus információs rendszer megvédi a naplóinformációt és a napló kezelő eszközöket a jogosulatlan hozzáféréssel, módosítással és törléssel szemben.

- 3.12.9.2. Hozzáférés korlátozása

- A naplófunkciók kezelésére csak az érintett szervezet által meghatározott, privilegizált felhasználók jogosultak.

- 3.12.9.3. Fizikailag elkülönített mentés

- Az elektronikus információs rendszer a naplóbejegyzéseket meghatározott gyakorisággal elmenti, egy a keletkezési helyétől fizikailag elkülönülő rendszerre vagy rendszerelemre.

- 3.12.9.4. Kriptográfiai védelem

- Kriptográfiai mechanizmusokat kell alkalmazni a naplóinformáció és a napló kezelő eszköz sértetlenségének védelmére.

3.3.12.10. Letagadhatatlanság

- Az elektronikus információs rendszer védelmet biztosít az ellen, hogy egy adott személy az általa használt alkalmazás tekintetében letagadhassa, hogy elvégzett-e egy, a letagadhatatlanság követelménye alá sorolt tevékenységet.

- 3.12.11. A naplóbejegyzések megőrzése

- Az érintett szervezet a naplóbejegyzéseket meghatározott – a jogszabályi és az érintett szervezeten belüli információ megőrzési követelményeknek megfelelő – időtartamig megőrzi a biztonsági események utólagos kivizsgálásának biztosítása érdekében.

például:

Egy esetben Lrtv audit és OVI tábla kitöltés során kiderült, hogy a 3-as biztonsági osztályba sorolt rendszerek az ügyfelünk szervezetében nem kerülnek megfelelően naplózásra és a naplók elemzése csak nagyon ritkán, leginkább csak incidens esetén kerülnek az egyik üzemeltető kolléga által vizsgálatra egy internetről letöltött ingyenes alkalmazással. Ez nem teljesíti az előírásokat, és a SeConicallal el tudtuk érni a törvényi követelményeknek való megfelelést anélkül, hogy új, drága logelemző szakértőt vagy rendszert kellett volna szereznie a szervezetnek. Az eddig logelemzést végző kolléga minden héten 1 óra ráfordítással azóta is nézi a heti jelentéseket, melyek által már több üzemeltetési problémát tudtak hatékonyan kezelni.

Forensic vizsgálat végrehajtása incidens esetén a szabályszerkesztő modul támogatásával

Abban az esetben, amikor nem sikerült megelőzni és már bekövetkezett az incidens sem hagy magunkra a SeConical. A Forensic vizsgálatok végrehajtását a heti jelentésekben található grafikonok és excel csatolmányok vizsgálatával kezdjük. Ezzel már jól körbe tudjuk határolni azt a területet, ahol a problémás esemény történt. Ezután célzottan van lehetőség a logelemző van logtároló modulban mélyre fúrni az információkban és kideríteni az incidens okait, felelőseit, valamint következményeit.

Hosszútávú naplótárolás titkosítva, időpecséttel ellátva auditokhoz és nyomozásokhoz

A naplótárolás két cél szolgál. A normalizált logok tárolása lehetőséget biztosít a megtörtént incidensekhez kapcsolódó Forensic és egyéb vizsgálatok elvégzésére a szabályszerkesztőben megírt lekérdezésekkel, melyek eredményeit egy csatlakoztatott BI alkalmazással vizualizálni is lehet. Így kiválóan alkalmas a mély technikai elemzések mellett a vezetőknek történő jelentések elkészítésében a szakértők támogatására is.

A teljes nyers naplóállomány titkosított, időpecséttel ellátott tárolása arra szolgál, hogy egy hatósági ellenőrzés, nyomozás vagy audit esetén bizonyítékokkal rendelkezzünk a rendszer helyes használatáról, vagy pedig az incidens bekövetkeztéért felelős személy számonkéréséhez.

Nemzetközi szabványokban meghatározott naplóelemzési folyamat megvalósítása

A nemzetközi szabványok (NIST SP 800-53, COBIT 5, ISO/IEC 27001), ajánlások, melyek meghatározzák a jól működő Információbiztonsági irányítási rendszer kereteit és elemeit hatékony, biztonságos és automatizált logelemzési folyamat megvalósítását javasolják. Ezeket az iránymutatásokat is figyelembe vettük a SeConical fejlesztése során. Ezáltal egy nemzetközi tekintetben is

Szakértelem és erőforrások hiányában is működő naplóelemzés és üzemeltetés támogatás

A rendszer egyik legfontosabb használati esete, hogy úgy végzi el a komoly szaktudást igénylő logelemzési feladatokat, hogy nem szükséges hozzá naplóelemző szakértő. Az automatizáltan készülő heti jelentésekben láthatóak a problémát okozó események, melyek értelmezéséhez nem kell speciális szaktudás, csak az összefüggéseket kell tudni értelmezni.

például:

Egy több éve Kürt szolgáltatásokat igénybe vevő partnerünktől elcsábította egy nagy nemzetközi cég az egyetlen logelemzéshez is értő üzemeltetési szakértőjét, így komoly gondba kerültek. Felajánlottuk nekik, hogy próbálják ki a SeConicalt egy ingyenes tesztidőszakban. Ebbe belementek és olyan jól sikerült a tesztelés, hogy néhány hónap alatt teljesen átálltak az automatikusan generált jelentések vizsgálatára. Ezután meg is vásárolták az eszközt virtuális appliance-ként.

Rendszerek bevezetése során problémák megoldása, finomhangolás támogatása

Egy új rendszer bevezetése mindig komplex feladat, ráadásul a logelemző és monitoring rendszerek általában csak a már élesített rendszerekre vannak bekötve a drága licencdíjak miatt. A SeConicalt az egyszerű konfigurálásnak és a bekötött rendszerek számától független licenc politikának köszönhetően már a teszt környezetre is érdemes felkonfigurálni, ezáltal már az üzemeltetés kezdeti szakaszában felszínre kerülnek az adott alkalmazással és az integrációval kapcsolatos anomáliák is.